afl-fuzz 框架

发表于|更新于

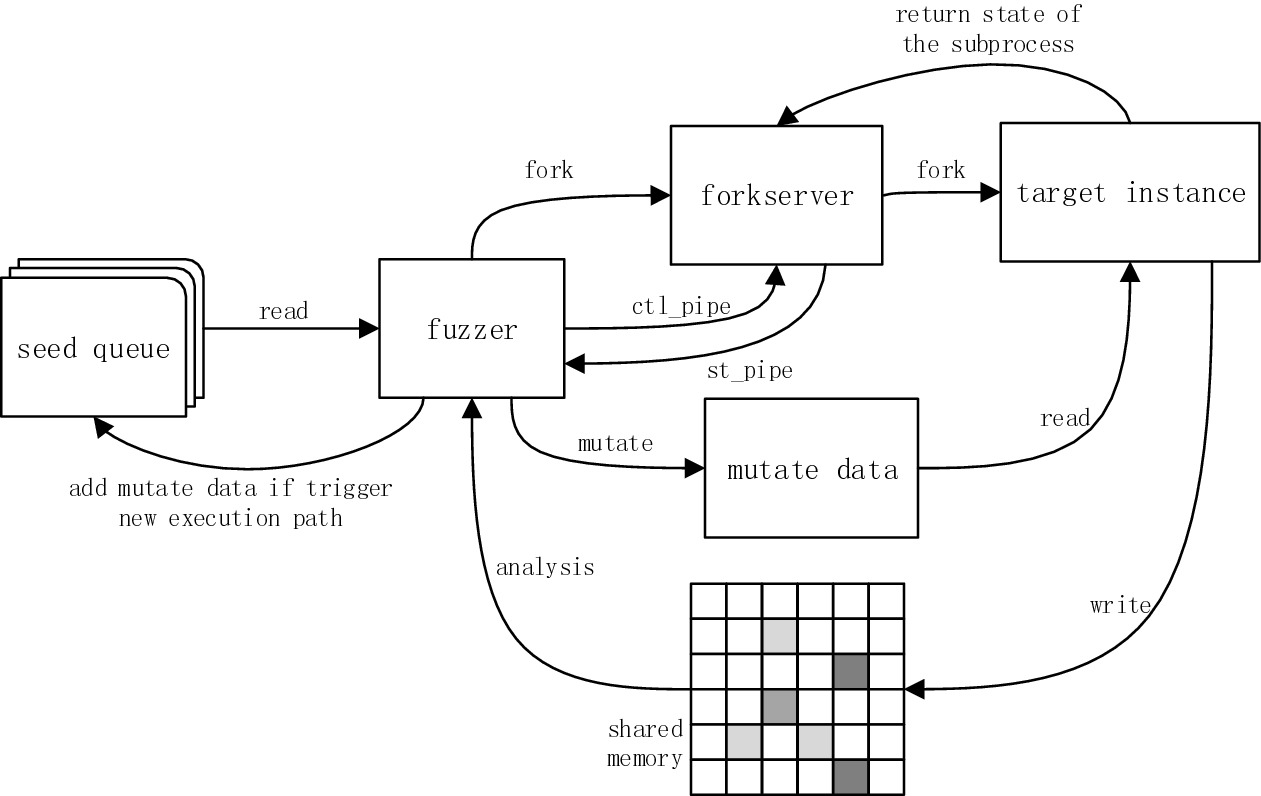

afl-fuzz 的整体架构,新手理解起来还是比较费劲,网络上发现一张图觉得不错,放上来大家看看,感谢原作者。

相关推荐

2023-09-06

Android WebView 漏洞

☆ 来自 developer.android.com 的信息Android 官方网站对addJavascriptInterface的介绍如下: 123456789101112public void addJavascriptInterface (Object object, String name) Added in API level 1Injects the supplied Java object into this WebView. The object is injected intothe JavaScript context of the main frame, using the supplied name. This allows the Java object's methods to be accessed from JavaScript. For applicationstargeted to API level JELLY_BEAN_MR1 and above, only public methods that are annotated w...

2023-09-06

Windows 进程注入

1. Process Injection 方法总结 进程注入是windows病毒和恶意软件最常用的手法之一,Windows下进程注入的方法比较多,这里介绍常见的一些方法,以及相应的检查手段。 1.1 SetWindowsHookEx SetWindowsHookEx估计是大家最熟悉的方法了,这个是微软提供给我们使用正规用法。往Windows的hook chain中安装hook 例程,监控系统某种类型的event, 使用这种方法需要实现一个dll。 123456HHOOK WINAPI SetWindowsHookEx( _In_ int idHook, _In_ HOOKPROC lpfn, _In_ HINSTANCE hMod, _In_ DWORD dwThreadId); dwThread 为0,将监管系统中所有线程。 idHook 指定监控event的类型 hMod dll句柄 lpfn hook例程的指针 MSDN给出了一个使用的例子: 123456789101112HOOKPROC hkprc...

2023-09-06

Bankbot APK 样本分析

0x00 样本概况 字段 内容 样本名 BankBot MD5 3c42c391bec405bb28b28195c2961778 SHA256 93b64019ee48177889d908c393703a2a2fe05ca33793c14b175467ce619b1b94 文件类型 APK 这是一个以盗窃信用卡用户密码为主要目的的bot。安装后显示为Android图标。打开App后会以Android系统更新的形式,诱导用户操作达到常驻系统的目的。 0x01 行为分析开机自启动123456789101112<receiver android:name="com.android.market.Autorun"> <intent-filter android:priority="999"> <action android:name="android.intent.action.REBOOT" /> <action androi...

2023-09-06

llvm Coverage 可视化

Google 提供的工具Google 提供了一个工具 https://cs.chromium.org/chromium/src/tools/code_coverage/coverage.py 12345678$ gn gen out/coverage \ --args='use_clang_coverage=true is_component_build=false dcheck_always_on=true'$ python tools/code_coverage/coverage.py \ crypto_unittests url_unittests \ -b out/coverage -o out/report \ -c 'out/coverage/crypto_unittests' \ -c 'out/coverage/url_unittests --gtest_filter=URLParser.PathURL' \ -f url/ -f crypto/ 一些参数的含义: 1...

2023-09-06

Android Binder Fuzzing 的一些思路

1. binder 简介Android安全模型的一个关键部分是每一个应用程序都被赋予一个唯一的 Linux 用户 ID 和组 ID,运行在自己的进程和 Dalvik 虚拟机里。在应用程序安装的过程中,Android系统设备上创建一个专门的目录(文件夹),用于存储此应用程序的数据,并且仅允许应用程序利用Linux 用户 ID 和组 ID 的相应访问权限对这些数据进行访问。此外,此应用程序的 Dalvik 虚拟机使用应用程序的用户 ID 运行在自己的进程中。这些关键的机制在操作系统层面上强制数据安全,因为应用程序之间不共享内存、访问权限及磁盘存储。应用程序只能在它们自己的 Dalvik 虚拟机范围内访问内存和数据。 1234567891011121314151617$ ps...u0_a16 2757 882 2574956 116944 SyS_epoll+ 0 S com.google.android.gms.persistentu0_a128 2774 883 1939084 87720 SyS_epoll+ ...

2023-11-28

VMware Workstation Windows 10 host Ubuntu 18.04 Guest 中加载 Linux 内核 kvm 模块

这里在 VMware Workstation Guset OS 里使用 qemu 的用法,有点像俄罗斯套娃。 qemu.sh 123456789101112qemu-system-x86_64 \ -m 2G \ -smp 2 \ -kernel $KERNEL/arch/x86——64/boot/bzImage \ -append "console=ttyS0 root=/dev/sda earlyprintk=serial net.ifnames=0" \ -drive file=$IMAGE/bullseye.img,format=raw \ -net user,host=10.0.2.10,hostfwd=tcp:127.0.0.1:10021-:22 \ -net nic,model=e1000 \ -enable-kvm \ -nographic \ -pidfile vm.pid \ 2>&1 | tee vm.log 执行命令后 bash ./qemu.sh 后报错 12Could not access K...